Comment fonctionne Pegasus, ce malware qui vole toutes les données !!

Les fuites associées au logiciel espion Pegasus de la société de cyber-espionnage israélienne NSO Group ont fait la une des journaux et a suscité des controverses politiques ces derniers temps, un projet d'enquête collaboratif mondial a découvert que le logiciel espion israélien Pegasus était utilisé pour cibler des milliers de personnes à travers le monde, dont un millier de Français.

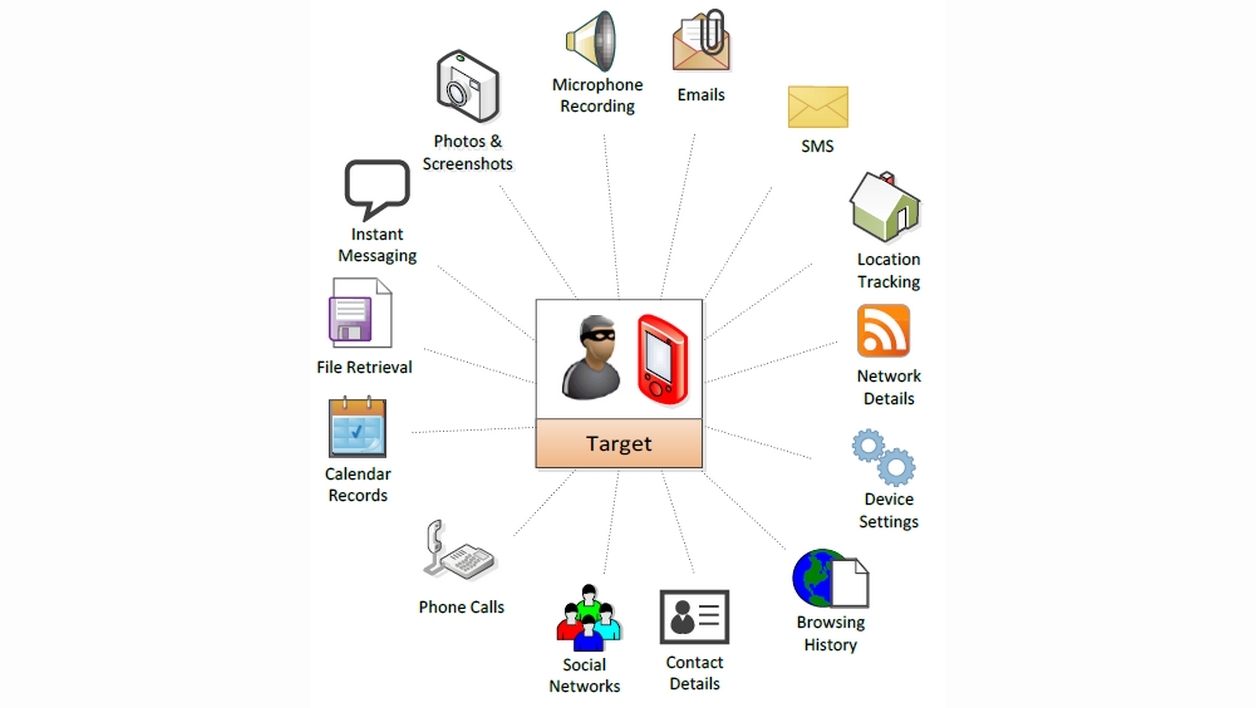

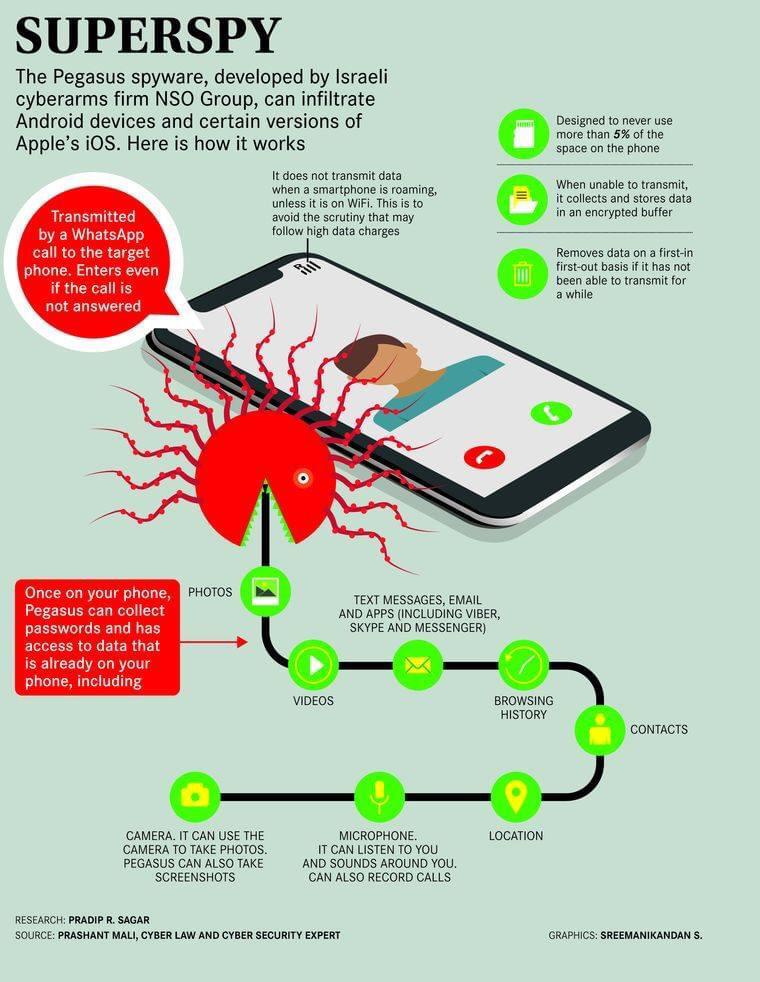

Selon certaines sources, Pegasus est vendu pour être utilisés dans des enquêtes antiterroristes mais certains groupes l’utilise à mauvais escient. Par exemple pour surveiller les journalistes, les écoles universitaires, les politiciens du monde entier … On pense que NSO Group, basé en Israël, vendrait le logiciel espion à plusieurs pays, dont l'Azerbaïdjan, Bahreïn, l'Arabie saoudite, l'Inde et les Émirats arabes unis. Il permet à un utilisateur de lire les données des smartphones et d'espionner via leurs microphones et caméras. Le logiciel, appelé Pegasus, utilise les vulnérabilités du code source des smartphones et des réseaux sociaux. (Tu peux avoir un peu peur).

Pegasus peut se servir de votre compte WhatsApp, SMS et iMessage pour infecter votre téléphone et collecter des messages, des e-mails, des contacts, des données GPS, des calendriers, des photos et des vidéos (tout ce qui est stockés sur le téléphone). Il peut également activer le microphone et la webcam pour enregistrer subrepticement l'environnement du propriétaire. Alors faites maintenant attention quand vous allez à la salle de bain ou aux toilettes. Masquer la petite caméra de votre smartphone cela évite d’être une caméra espionne. Et si Zuckerberg avait raison ?

NSO Group encore dans la polémique

WhatsApp avait déjà lancé un procès sans précédent contre NSO Group en 2019, se disant responsable d'une série de cyber-attaques très sophistiquées... WhatsApp a déclaré qu'il pensait que la technologie vendue par NSO avait été utilisée pour cibler les téléphones portables de plus de 1 400 de ses utilisateurs dans 20 pays différents… Ce n’est pas tout, NSO a déjà été impliquée dans des histoires très similaires. L'année dernière, des chercheurs ont affirmé que Pegasus avait été utilisé par au moins deux agences d'État pour pirater les téléphones des journalistes d'Al Jazeera et d'Al Araby TV. En 2018, Amnesty International a affirmé que le logiciel NSO avait été utilisé pour cibler son personnel. Et en 2017, il est apparu que le Mexique (un pays qui surveille la presse) utilisait le logiciel pour cibler les journalistes et leurs familles.

Comment fonctionne précisément Pegasus ?

Amnesty a publié une analyse médico-légale du ciblage présumé qui a montré qu'Amazon Web Services hébergeait l'infrastructure NSO. En réponse, Amazon a déclaré avoir fermé les comptes NSO qui étaient "confirmés comme prenant en charge l'activité de piratage signalée" et " les comptes avaient enfreint les conditions d'utilisation" .

Amazon n’est pas le seul, une autre société américaine qui se prénomme DigitalOcean héberge lui aussi des serveurs NSO. DigitalOcean n'a ni confirmé ni nié avoir identifié ou coupé de tels serveurs.

Ce logiciel espion n’a besoin d’aucune interaction de l'utilisateur. L'objectif est de prendre le contrôle total du système d'exploitation de l'appareil mobile, soit par root (sur les appareils Android) soit par jailbreak (sur les appareils Apple iOS). Par le biais d’un simple SMS …

Habituellement, le rooting sur un appareil Android est effectué par l'utilisateur pour installer par exemple des applications APK, ou pour réactiver une fonctionnalité qui a été désactivée par le fabricant. De même, un jailbreak peut être déployé sur les appareils Apple pour permettre l'installation d'applications non disponibles sur le Store d'Apple, ou pour déverrouiller le téléphone. De nombreuses approches de jailbreak nécessitent que le téléphone soit connecté à un ordinateur à chaque fois qu'il est allumé.

Les deux méthodes suppriment les contrôles de sécurité intégrés aux systèmes d'exploitation Android ou iOS. Il s'agit généralement d'une combinaison de modifications de configuration et d’un piratage d'éléments essentiels du système d'exploitation pour exécuter du code modifié. Une fois qu'un appareil est déverrouillé, l'auteur peut déployer d'autres logiciels pour sécuriser l'accès à distance et prendre vos données anonymement. La victime est susceptible de rester complètement inconscient.

Un outil avancé permet de détecter des traces du logiciel espion sur votre smartphone : https://techcrunch.com/2021/07/19/toolkit-nso-pegasus-iphone-android/

![Méfiez-vous du défi de la silhouette [TikTok]](/assets/uploads/d43977c44ae36c262c6b079df696bfa8.png)